Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

BitTorrent corrige error que usa redes contra sitios web

BitTorrent corrigió un fallo en su tecnología el cual silenciosamente convierte las redes de intercambio de archivos en armas capaces de acabar con sitios web y otros servidores de Internet fuera de línea.

La compañía de San Francisco dijo el jueves que el parche para su software libuTP detendrá a los malhechores de abusar del protocolo peer-to-peer para lanzar ataques de denegación de servicio reflexivo distribuido(DRDoS).

LibuTP es un elemento esencial para la construcción de las aplicaciones de BitTorrent, como Vuze, uTorrent, Transmission y el software cliente de BitTorrent. Estas aplicaciones deben actualizarse e instalarse por los internautas para acabar totalmente con la vulnerabilidad DRDoS en uTorrent versión 3.4.4 40911, BitTorrent versión 7.9.5 40912 y BitTorrent Sync versión 2.1.3, todos fueron corregidos a principios de este mes.

Fue descubierta en primer lugar por el investigador Florian Adamsky. La vulnerabilidad permite a un solo atacante amplificar una pequeña cadena de datos en una inundación mucho mayor de tráfico de red basura que está dirigido hacia un solo objetivo.

"Afortunadamente, todavía no se ha observado un ataque de esa naturaleza y Florian responsablemente nos contactó para compartir sus hallazgos," dijo el portavoz de BitTorrent, Christian Averill. "Esto dio a nuestro equipo de ingeniería la oportunidad de mitigar la posibilidad de un ataque de ese tipo."

Utilizando una falla en los protocolos de BitTorrent, un atacante puede enviar una pequeña cantidad de datos a través de Internet para forzar a los nodos de BitTorrent desprevenidos a transmitir simultáneamente un proporción mucho mayor de paquetes de red a una máquina de la elección del atacante, ampliando así con eficacia la entrada del atacante y la salida de todo a la computadora de la víctima.

Si esto se repite suficientes veces con suficientes nodos, permite al atacante bombardean una dirección IP específica con enormes cantidades de datos y, por lo tanto, arrastrando cualquier tráfico legítimo. Efectivamente, el servidor atacado parece estar fuera de línea.

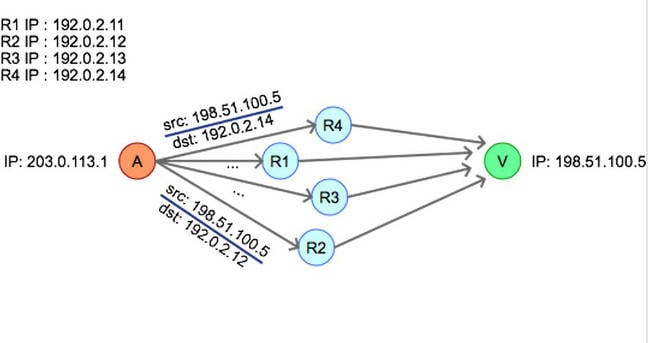

"Al falsificar la dirección origen de un paquete UDP, un atacante puede engañar a un nodo intermedio en el envío de datos a un tercero," explicó en un blog Francisco de la Cruz de Bitorrent. "Si un atacante puede encontrar un protocolo UDP que envía respuestas más grandes que las peticiones iniciales, se puede amplificar el tráfico dirigido a una víctima."

BitTorrent ha ajustado su código de la biblioteca para hacer frente al fallo de diseño en su protocolo. Antes, un atacante podría iniciar una conexión con un nodo BitTorrent y falsificar su dirección IP por la de la víctima. El nodo reconocería la conexión a la víctima en lugar de la del atacante. El atacante entonces enviaría un mensaje de conexión al nodo. El nodo trataría de responder varias veces a la desafortunada víctima en lugar del atacante.

Ahora, un nodo va a generar un valor aleatorio y enviar un acuse de recibo a la víctima, en lugar del atacante, cuando se inicia la conexión. El atacante tendría que adivinar cuál es este valor y sin él, se ignorará su mensaje de conexión al nodo. El nodo se negará a responder a la petición a menos que el remitente conozca el valor de reconocimiento para demostrar que inició la conexión.

De esta forma reflejar grandes volúmenes de tráfico resulta mucho más difícil para un atacante y evita la ejecución de ataques DRDoS.