Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

Nueva ola de ataques dirigidos a organizaciones industriales

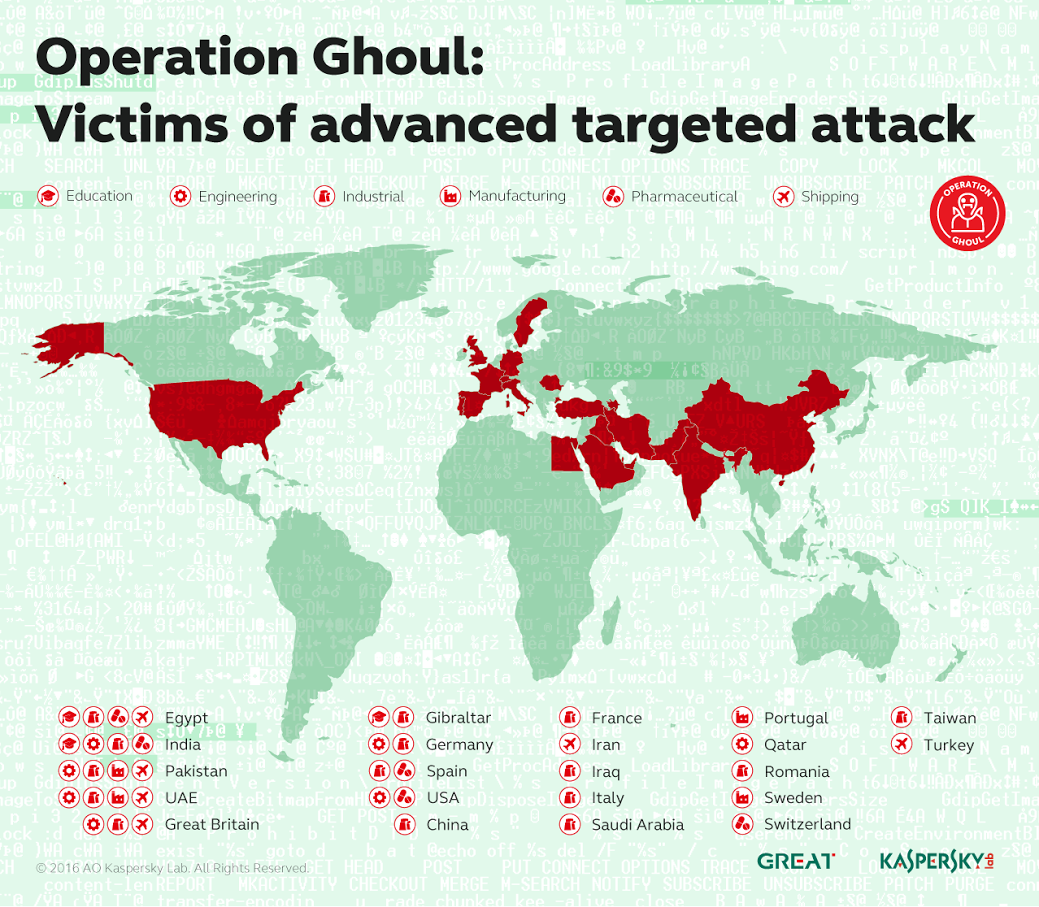

Investigadores de Kaspersky Lab descubrieron una nueva ola de ataques dirigidos contra los sectores industriales y de ingeniería en 30 países alrededor del mundo. Mejor conocida como Operación Ghoul, los atacantes usan correos de phishing dirigido y malware generado a partir de un kit comercial de spyware para obtener información almacenada en la infraestructura de red de sus víctimas.

En junio de 2016, los investigadores detectaron una ola de correos de phishing dirigido con archivos adjuntos maliciosos. Estos mensajes fueron en su mayoría enviados a administradores de alto o mediano mando de varias compañías. Los correos electrónicos enviados por los atacantes parecen provenir de un banco de los Emiratos Árabes Unidos: lucen como un consejo del banco con un documento SWIFT adjunto, pero el archivo en realidad contiene malware.

El malware contenido en el archivo adjunto está basado en el spyware comercial HawkEye que está siendo comercializado públicamente en la Darkweb y proporciona una variedad de herramientas para los atacantes. Luego de su instalación, el malware colecciona información interesante del equipo de la víctima, incluyendo:

- Teclas presionadas

- Información del portapapeles

- Credenciales de servidores FTP

- Información de las cuentas en los navegadores

- Información de las cuentas de los clientes de mensajería (Paltalk, Google talk, AIM)

- Información de las cuentas de los clientes de correo electrónico (Outlook, Windows Live mail)

- Información sobre las aplicaciones instaladas (Microsoft Office)

Posteriormente la información es enviada a los servidores Command and Control de los atacantes. Con base en la información recibida de la recolección de tráfico de algunos servidores Command and Control se infiere que la mayoría de las víctimas son organizaciones dedicadas a los sectores industriales y de ingeniería, también se incluyen del transporte de mercancías, farmacéutico, manufacturero, compañías importadoras, organizaciones educativas y otros tipos de entidades.

Estas compañías poseen información valiosa que posteriormente puede ser vendida en el mercado negro, la retribución económica es la principal motivación de los atacantes detrás de la Operación Ghoul.

Más campañas alrededor del mundo

Operación Ghoul es sólo una entre muchas campañas que están supuestamente controladas por el mismo grupo. La agrupación aún se encuentra activa, en más de 130 organizaciones de 30 países, entre los que se encuentran España, Pakistán, Emiratos Árabes Unidos, India, Egipto, Reino Unido, Alemania, Arabia Saudita y otros países, los cuales fueron atacados satisfactoriamente por el grupo.

En el folklore tradicional, el ghoul es un espíritu maligno asociado con el consumo de carne humana y la cacería de niños, originalmente era un demonio de Mesopotamia, y hoy en día, el término es usado para describir a un individuo avaricioso y materialista, dijo Mohammad Amin Hasbini, experto en seguridad de Kaspersky Lab. Esta es una descripción bastante precisa del grupo detrás de la Operación Ghoul. Su principal motivación es la retribución económica proveniente de la venta de propiedad intelectual robada e inteligencia de negocio, o de ataques a las cuentas bancarias de las víctimas. A diferencia de otros atacantes subsidiados por el gobierno, los cuales seleccionan a sus objetivos cuidadosamente, este grupo y otros similares atacan cualquier compañía. Y aunque utilizan herramientas maliciosas simples, los atacantes son muy efectivos en sus ataques. Así las compañías que no están preparadas para detectar los ataques, sufrirán amargamente.

Protege tu compañía de la Operación Ghoul

Para proteger tu compañía de la operación Ghoul y otras amenazas como ésta, los investigadores recomiendan a las organizaciones implementar las siguientes medidas:

- Capacita a tu personal de manera que sean capaces de distinguir un correo de phishing dirigido o un vínculo a un sitio phishing de correos electrónicos y vínculos reales. [1]

- Usa una solución de seguridad de grado corporativo comprobado, capaz de identificar ataques a partir de anomalías en la red.

- Proporciona acceso a tu personal de seguridad a la información más reciente de inteligencia de amenazas, la cual lo armará con herramientas útiles para la prevención de ataques dirigidos y su descubrimiento, tales como indicadores de compromiso y reglas YARA.