El autor de GandCrab lanzará una nueva versión como venganza

En una entrevista con BleepingComputer, el autor del ransomware GandCrab aseguró que lanzará una nueva versión como vendetta contra la compañía surcoreana AhnLab, que publicó una mitigación para el ransomware.

En una entrevista con BleepingComputer, el autor del ransomware GandCrab aseguró que lanzará una nueva versión como vendetta contra la compañía surcoreana AhnLab, que publicó una mitigación para el ransomware.

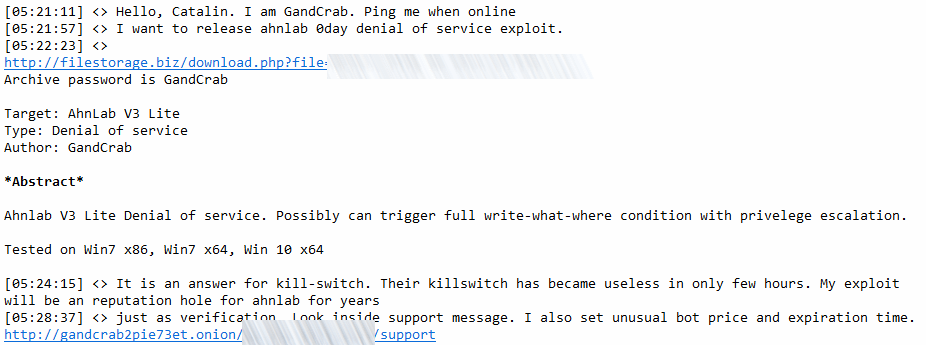

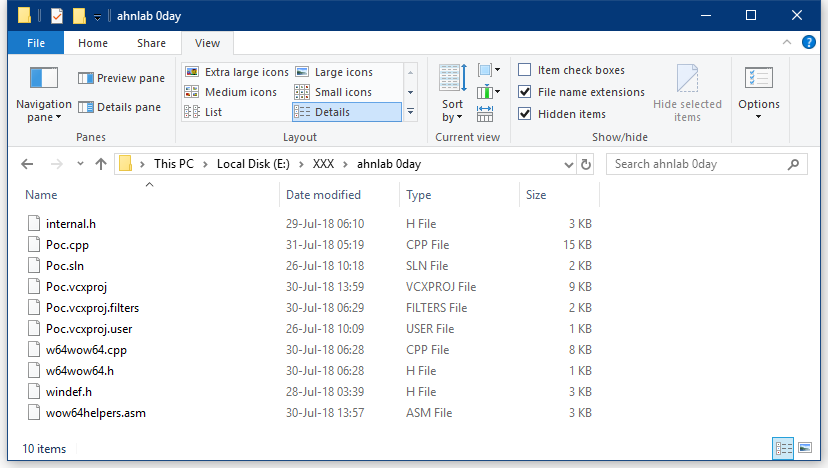

Esta molestia se extendió a principios de esta semana cuando el autor de GandCrab contactó a Bleeping Computer con la noticia de que la próxima versión de GandCrab contendría una presunta vulnerabilidad de día cero para el antivirus AhnLab v3 Lite.

Represalia por la aplicación de la vacuna GandCrab

El autor de GandCrab, que usa el seudónimo de "Crabs", afirma que esto es una venganza contra AhnLab quién lanzó una aplicación de vacuna para la versión 4.1.2 del ransomware el 19 de julio.

Esa vacuna crea un archivo en las computadoras de los usuarios, para que en caso de una infección real de GandCrab, lo engañe para que crea que ha infectado a la víctima.

"Su interruptor de emergencia se volvió inútil en pocas horas", dijo Crabs a BleepingComputer en una conversación, refiriéndose al hecho de que creó y lanzó una nueva versión del ransomware horas después de que AhnLab lanzara la vacuna (killswitch).

"Mi exploit será un agujero en la reputación de AhnLab durante años", afirmó Crabs, mientras también compartía un enlace a un servicio de almacenamiento de archivos que alojaba el presunto exploit.

Después de recibir el presunto exploit, Bleeping Computer compartió el exploit con el equipo de AhnLab.

Las nuevas versiones 4.2.1 y 4.3 de GandCrab incluyen el exploit de AhnLab

No se publicaría nada al respecto hasta que AhnLab parchara su software, pero las cosas cambiaron el jueves cuando el investigador de seguridad de Malwarebytes, Marcelo Rivero, y luego otros, detectaron GandCrab v4.2.1 y GandCrab v4.3.

#GandCrab new internal version: "4.3" in-the-wild 🧐#AhnLab #Exploit #bsod - MD5: 9f1aeca41d2da7ef2a441961077474f1 pic.twitter.com/5qAJI6hIPb

— Marcelo Rivero (@MarceloRivero) 1 de agosto de 2018

Estas dos nuevas versiones de GandCrab contenían el supuesto código de explotación dirigido a las versiones antivirus de AhnLab, según Rivero, pero también comentarios en el código del ransomware.

"Hey AhnLab, puntaje: 1:1", se lee en uno de los comentarios, afirmando haber devuelto el favor de publicar la aplicación de la vacuna.

El exploit funciona... pero no

Pero las cosas no funcionaron como Crabs había esperado, de acuerdo con varios investigadores de seguridad que compartieron su análisis sobre la supuesta explotación.

Todos ellos identificaron el problema como un error de denegación de servicio (DoS) que puede bloquear uno de los componentes del antivirus de AhnLab y, en algunos casos, incluso bloquear el sistema operativo con un BSOD (pantalla azul de la muerte).

Pero el equipo de AhnLab no parecía estar preocupado.

"El código de ataque está insertado en la versión 4.21 y 4.3 de GandCrab, y se ejecuta después de infectar archivos normales", dijo hoy el director de AhnLab, Changkyu Han, a BleepingComputer a través de un correo electrónico.

"Nuestro producto está detectando el ransomware GandCrab antes de llegar al código de ataque BSOD", dijo Han. "Entonces, el código de ataque BSOD tiene muy pocas posibilidades de ser ejecutado".

"Estrictamente hablando, ese código no es un exploit o código de día cero, es solo un código de denegación de servicio", agregó. "Causa BSOD en nuestro producto, pero lo analizamos y no es fácil ejecutar ninguna carga extra por código de ataque".

¡Preocúpate por el ransomware primero!

El ejecutivo de AhnLab dijo que su compañía planea parchar su producto en varias semanas.

"En realidad, no es difícil parchar solo el código de ataque lanzado por el autor de GandCrab", dijo el director de AhnLab. "Pero teniendo en cuenta el ataque, decidimos tomar un poco más de tiempo para bloquear el problema fundamental de este tipo de ataques".

El ejecutivo de AhnLab espera que los usuarios no se preocupen porque el ransomware bloquee su antivirus o su sistema operativo. Eso es como poner el carro delante del caballo.

Para cuando el código del exploit bloquea el antivirus de AhnLab, sus archivos ya están cifrados. En primer lugar, los usuarios deberían centrarse en prevenir la infección por el ransomware.

"Esperamos que nuestro cliente preste más atención a los parches de seguridad, y creemos que es la mejor manera de evitar el daño causado por el ransomware", dijo Han.

Respeto por Bitdefender

A principios de este año, Bitdefender también lanzó un descifrador para algunas versiones de GandCrab, mientras que la policía rumana arrestó a los sospechosos por su papel en la distribución del ransomware a través de correo no deseado.

Pero el autor de GandCrab nunca tomó ninguna medida de represalia contra Bitdefender.

Con respecto a esto, Crabs solo dijo "buen trabajo", admitiendo que la empresa rumana de antivirus había accedido a uno de los servidores de mando y control de GandCrab, desde donde tomaron las claves de cifrado/descifrado honestamente.