Phishing utiliza alertas de reuniones de despido para robar credenciales en Zoom

Los usuarios de Zoom son el objetivo de una nueva campaña de phishing que utiliza notificaciones falsas de reuniones de Zoom para amenazar a quienes trabajan en entornos empresariales de que sus contratos serán suspendidos o finalizados.

Hasta ahora, este tipo de ataques de phishing que falsifican alertas de reuniones Zoom ha llegado a los buzones de más de 50,000 objetivos según investigadores de seguridad de Abnormal Security.

Las víctimas potenciales son más propensas a confiar en tales correos electrónicos durante estas fechas dado que muchos empleados se encuentran trabajando desde sus casas y continuamente tienen reuniones en línea a través de plataformas de videoconferencia como Zoom, esto debido a las recomendaciones de permanecer en el hogar a causa de la pandemia del COVID-19.

Los usuarios de Zoom son el objetivo de una nueva campaña de phishing que utiliza notificaciones falsas de reuniones de Zoom para amenazar a quienes trabajan en entornos empresariales de que sus contratos serán suspendidos o finalizados.

Hasta ahora, este tipo de ataques de phishing que falsifican alertas de reuniones Zoom ha llegado a los buzones de más de 50,000 objetivos según investigadores de seguridad de Abnormal Security.

Las víctimas potenciales son más propensas a confiar en tales correos electrónicos durante estas fechas dado que muchos empleados se encuentran trabajando desde sus casas y continuamente tienen reuniones en línea a través de plataformas de videoconferencia como Zoom, esto debido a las recomendaciones de permanecer en el hogar a causa de la pandemia del COVID-19.

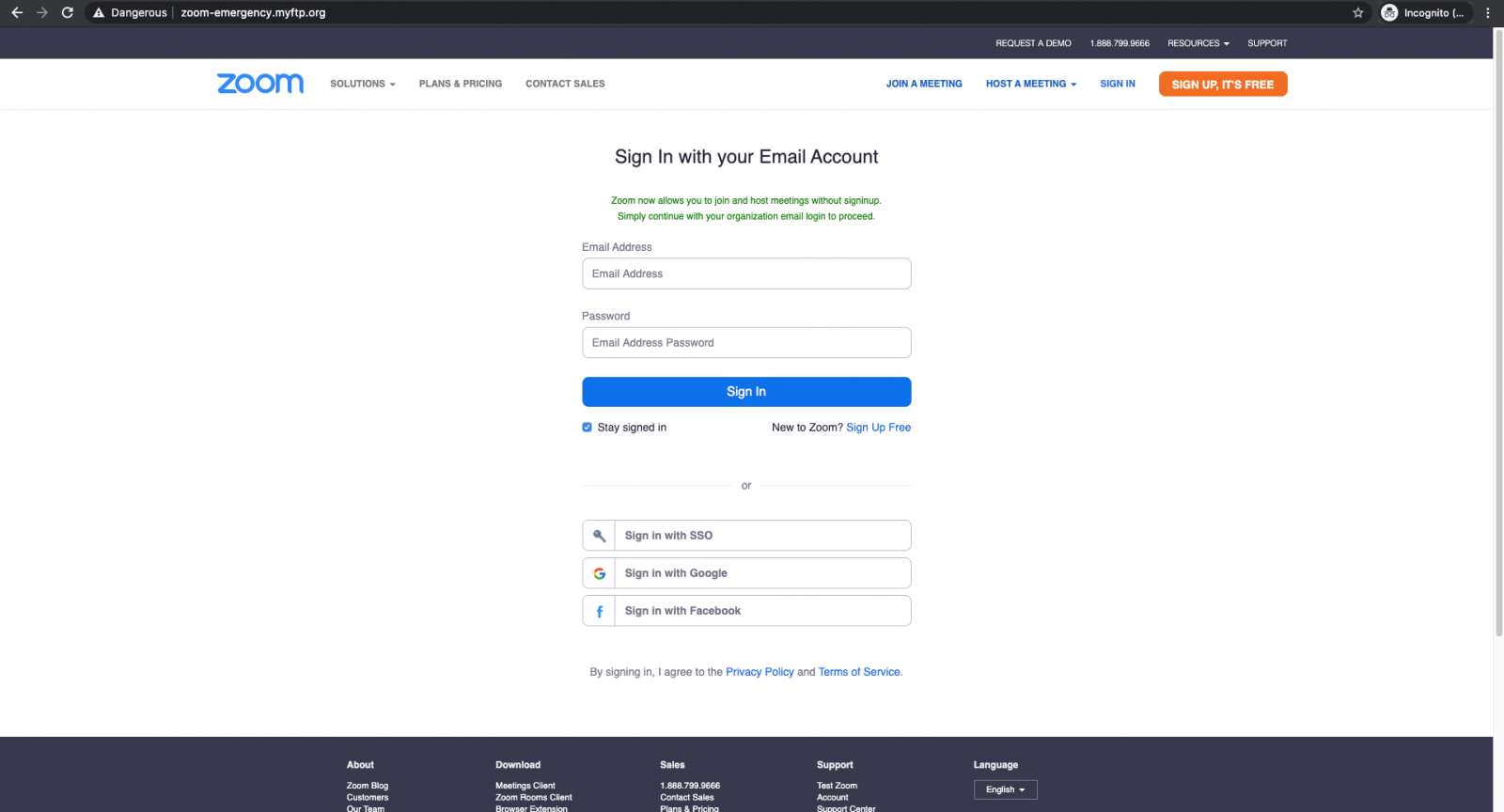

Página de inicio de sesión de Zoom falsificada para obtener credenciales

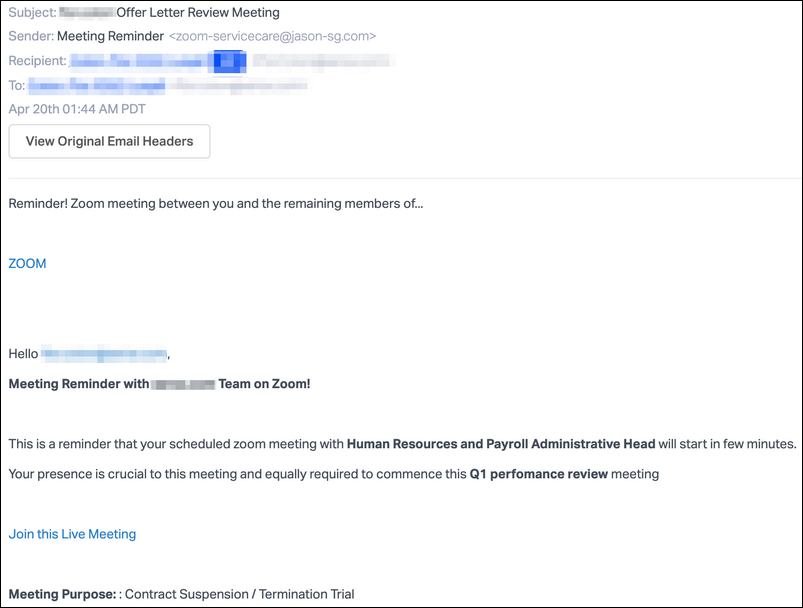

Los correos electrónicos de phishing simulan recordatorios legítimos de reuniones de Zoom que insinúan el despido de la persona objetivo a una reunión con Recursos Humanos de su compañía la cual está programada para iniciar en minutos.

"Cuando la víctima lee el correo electrónico, entrará en pánico, hará clic en el enlace de phishing e intentará apresuradamente iniciar sesión en la reunión falsa", dijeron los investigadores. "En vez de eso, sus credenciales serán robadas por el atacante".

A las víctimas también se les menciona que se requiere su presencia como parte de la "reunión de revisión de desempeño del primer trimestre".

Los atacantes están utilizando enlaces en el correo electrónico para redirigir a los destinatarios a la página de destino alojada en zoom-emergency. [] Myftp.org oculta bajo un enlace con el pedido de "Unirse a esta Reunión"

Una vez que llegan a la página de phishing, las víctimas ven una página similar de inicio de sesión de Zoom, la única diferencia con la original es una solicitud para ingresar sus cuentas de correo electrónico empresariales para iniciar sesión y que los defraudadores están utilizando el formulario de inicio de sesión para robar las credenciales de las víctimas en lugar de iniciar sesión.

Los delincuentes los presionan para que ingresen las credenciales de su cuenta de correo electrónico empresarial con la siguiente frase: "Zoom ahora permite unirse y organizar reuniones sin registrarse. Simplemente inicie sesión utilizando su cuenta correo electrónico de su organización para continuar".

Debido a que esta página de destino está diseñada y es idéntica a la real, las víctimas podrían tener dificultades para percatarse de que han llegado a una página que colectará sus credenciales en lugar del sitio oficial de Zoom.

"Los usuarios frecuentes de Zoom verían la página de inicio de sesión, pensarían que su sesión ha expirado e intentarían iniciar sesión nuevamente", explicó Abnormal Security.

"Sería más probable que ingresen sus credenciales de inicio de sesión sin verificar las anomalías en la página de phishing, como la URL o los enlaces no funcionales".

Los ciberdelincuentes también están robando las credenciales de Zoom, como se informó a principios de este mes, cuando se encontraron a la venta más de 500,000 cuentas de Zoom en foros y en la dark web por menos de un centavo de dólar cada una, e incluso se regalaron para ser utilizadas en zoom-bombing y otras actividades maliciosas.

En una declaración a BleepingComputer, Zoom dijo que están siendo ayudados a detectar estos volcados de contraseña con el fin de restablecer las contraseñas de los usuarios afectados.

A principios de esta semana, el fundador y CEO de Zoom, Eric S. Yuan, dijo que la plataforma de videoconferencia superó los 300 millones de usuarios, muchos de estos de entornos empresariales.